美国网络安全和基础设施安全局(CISA)发布了一份关于针对Microsoft SharePoint服务器的恶意软件攻击的分析报告,揭示了攻击者利用该企业级协作平台漏洞进行入侵的复杂手法与严重威胁。这份报告不仅为网络安全专业人员提供了关键的技术洞察,更对依赖各类应用软件服务(尤其是SaaS和协作平台)的组织机构敲响了警钟。

攻击概述与手法分析

根据CISA的报告,攻击者主要利用了SharePoint服务器中已知或潜在的漏洞(可能包括身份验证绕过、远程代码执行等)作为初始入侵点。成功渗透后,攻击者部署了高度定制化的恶意软件载荷。这些恶意软件通常具备以下特征:

- 持久化机制:通过创建计划任务、注册表项或Web Shell等方式,确保在系统重启或清理后仍能保持访问权限。

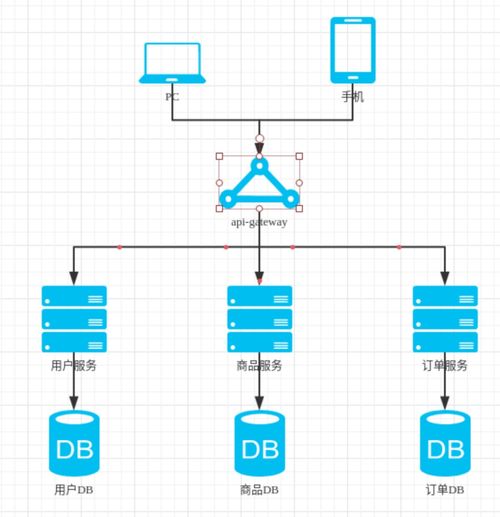

- 横向移动能力:利用窃取的凭据或利用网络内部信任关系,在受感染网络内部从SharePoint服务器向其他关键服务器和工作站扩散。

- 数据窃取与命令控制(C2):恶意软件被设计用于窃取存储在SharePoint中的敏感文档、用户凭据及配置信息,并通过加密通道与攻击者控制的远程服务器通信,接收后续指令。

这种攻击模式表明,攻击者正将广泛使用的企业应用软件服务(如SharePoint、Confluence、Teams等)视为高价值目标,因为它们通常存储着企业的核心知识产权、财务数据和内部通信记录。

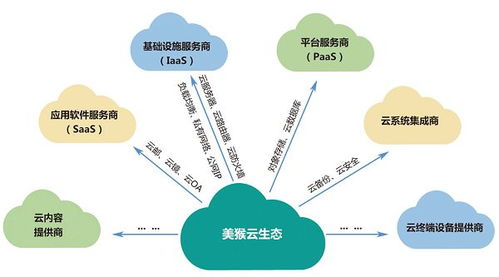

对应用软件服务生态的深远影响

CISA的这份报告,其意义远超单一产品漏洞警告,它深刻揭示了现代应用软件服务所面临的普遍安全挑战:

1. 供应链与依赖风险凸显: SharePoint作为微软生态系统的重要组成部分,其安全性直接影响成千上万的政府机构和企业。此次攻击说明,即便是由顶级厂商维护的主流服务,其漏洞也可能成为整个组织安全防线的突破口。这警示所有组织,在采购和部署任何应用软件服务(无论是本地部署还是云端SaaS)时,都必须将供应商的安全实践、漏洞响应速度和补丁管理能力纳入核心评估指标。

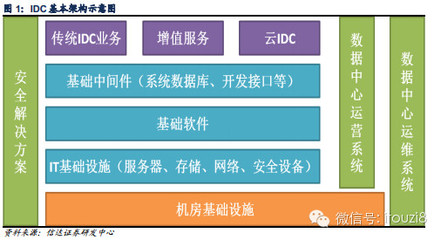

2. 配置安全与管理盲点: 许多SharePoint服务器遭受攻击,并非完全由于未知的零日漏洞,而常常与不当的安全配置、弱密码策略、未及时安装安全更新或过度宽松的权限设置有关。这暴露了在许多组织内部,对应用软件服务的运维管理仍存在“重功能、轻安全”的倾向。应用软件服务的便捷性不应以牺牲安全基线为代价。

3. 混合环境下的防御复杂性增加: 现代企业IT环境往往是本地服务器、私有云和多种公有云SaaS服务的混合体。攻击者以SharePoint这样的协作平台为跳板,可以轻易地在混合环境中横向移动,传统基于网络边界的防御策略效果有限。这要求安全团队必须建立统一的、以身份和数据为中心的安全视图,能够跨所有应用软件服务进行威胁检测与响应。

给组织与安全团队的应对建议

基于CISA报告的分析,组织机构在保护其应用软件服务时应采取以下措施:

- 立即行动与基础加固: 所有使用受影响版本SharePoint的组织应立即核查CISA公告(如相关警报号AA24-xxxA),并应用所有相关的安全更新和补丁。对SharePoint及其他关键应用服务进行安全配置审查,遵循最小权限原则,禁用不必要的功能和服务。

- 实施深度防御策略: 不应仅依赖应用软件提供商的内置安全功能。需部署端点检测与响应(EDR)、网络流量分析以及针对Web应用的防火墙(WAF)等工具,以识别异常活动(如异常的认证尝试、可疑的文件上传或外联通信)。

- 加强监控与威胁狩猎: 针对SharePoint服务器及其他核心应用服务的日志(如访问日志、管理日志、IIS日志)进行集中收集、关联分析和长期留存。建立针对性的威胁狩猎方案,主动寻找可能潜伏的Web Shell或异常用户行为。

- 提升安全意识与应急响应: 对系统管理员和开发人员进行专项培训,使其了解针对应用层的攻击手法。更新事件响应(IR)预案,确保包含针对类似SharePoint服务器被入侵场景的处置流程,并定期进行演练。

- 重新评估第三方服务风险: 将此次事件作为契机,全面审视组织所依赖的所有第三方应用软件服务(包括CRM、ERP、协作工具等),了解其安全状况,并在服务级别协议(SLA)中明确安全责任与事件响应要求。

结论

CISA关于SharePoint服务器攻击恶意软件的分析报告,是一份极具价值的威胁情报。它清晰地指出,在数字化协作日益深化的今天,应用软件服务已成为网络攻击的关键战场。攻击者正在系统性地寻找和利用这些服务的弱点,以达成其经济或地缘政治目的。对于各类组织而言,保护这些服务已不再是可选项,而是保障业务连续性和数据安全的根本要求。这需要安全团队、IT运维部门及业务管理层通力合作,从技术、流程和人员三个维度构建起针对应用软件服务的全方位、动态化的安全防护体系。